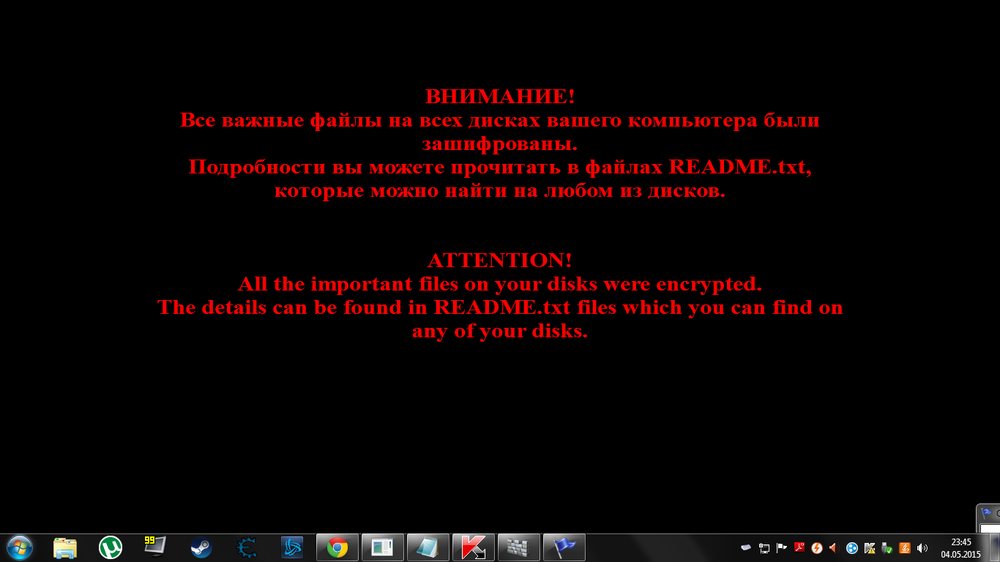

В настоящее время популярно заражение систем пользователей троянами, зашифровывающими пользовательские файлы (Trojan.Encoder, Trojan-Ransom.Win32.Xorist, Trojan-Ransom.Win32.Rector, Trojan.Locker, Trojan.Matsnu, Trojan-Ransom.Win32.Rannoh, Trojan-Ransom.Win32.GpCode, Цифровой сейф, Цифровой кейс, lockdir.exe, rectorrsa и проч). Основными признаками таких заражений является смена расширений пользовательских файлов, таких, как музыкальные файлы, файлы изображений, документы и т.д. при попытках открытия которых появляется сообщение от злоумышленников с требованием оплаты за получение дешифровщика. Так же возможны изменение фонового рисунка рабочего стола, появление текстовых документов и окон с соответствующими сообщениями о шифровке, нарушении лицензионных соглашений и проч. Особенно опасны трояны-шифровальщики для коммерческих фирм, поскольку потерянные данные баз данных, платежных документов могут заблокировать работу фирмы на неопределенное время, приводя к упущению выгоды.

К сожалению в настоящее время 100% способов расшифровать поврежденные файлы не существует. Процитируем рекомендации компаний «Др.Веб» и «Лаборатории Касперского«:

Адреса с формами отправки зашифрованных файлов:

Самостоятельное восстановление зашифрованных файлов

После успешного восстановления данных необходимо проверить систему на наличие вредоносных программ, для этого следует выполнить правила оформления запроса и создать тему с описанием проблемы в разделе Лечение персонального компьютера от вирусов

Cпособы защиты от троянов-шифровальщиков

К сожалению способы защиты от троянов-шифровальщиков для обычных пользователей достаточно сложны, так как необходимы настройки политик безопасности или HIPS, разрешающие доступ к файлам только определенным приложениям и не дают 100% защиты при таких случаях, когда троян внедряется в адресное пространство доверенного приложения. Поэтому единственным доступным способом защиты является резервное копирование пользовательских файлов на съемные носители. При этом если таким носителем является внешний жесткий диск или флеш-накопитель, данные носители должны подключаться к компьютеру только на время резервного копирования и быть отключенными все остальное время. Для большей безопасности резервное копирования можно проводить загрузившись сLiveCD. Так же резервное копирование можно проводить на так называемые «облачные хранилища«, предоставляющиеся некоторыми компаниями.

Ссылки:

LiveCD (Linux-based LiveCD с функциями восстановления данных):

Прочее:

Методы шифрования:

Ссылки по теме:

clear